Więcej autyzmu w regionach powiązanych z IT

21 czerwca 2011, 15:56Najnowsze studium naukowców z Uniwersytetu w Cambridge wykazało, że autyzm częściej występuje w regionach, gdzie skupia się przemysł IT i jego baza naukowa. Projektem kierował znany specjalista ds. zaburzeń ze spektrum autyzmu (SA) prof. Simon Baron-Cohen, ale badania przeprowadzono w Holandii.

Epidemia i utrata habitatów zagrażają płazom

1 czerwca 2011, 11:06Na całym świecie gwałtownie pogarsza się sytuacja płazów. Zwierzęta te stoją obecnie przed dwoma olbrzymimi zagrożeniami - utratą habitatów i epidemią chytridiomycosis. To śmiertelna choroba powodowana przez grzyba z gatunku Batrachochytrium dendrobatidis. Niestety, jak dowiadujemy się z najnowszego numeru PNAS, epidemią najbardziej zagrożone są dziewicze habitaty.

Yale udostępnia swoje zbiory w sieci

23 maja 2011, 10:59Yale University udostępnił w sieci swoje archiwa i biblioteki. Z czasem każdy chętny będzie mógł oglądać miliony obiektów przechowywanych przez uczelnię. Obecnie w sieci udostępniono niemal 260 000 zdjęć, które może przeglądać dzięki specjalnie przygotowanemu katalogowi.

Proces zaszkodzi reputacji Google'a?

10 maja 2011, 19:22Proces jaki Google'owi wytoczyła firma Skyhook Inc. może poważnie zagrozić wizerunkowi wyszukiwarkowego giganta i dać do ręki mocne argumenty urzędom antymonopolowym. Właśnie ujawniono wewnętrzne e-maile Google'a, które stawiają koncern w niekorzystnym świetle.

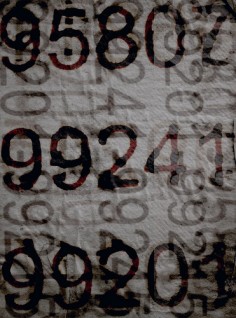

Gwałtowny spadek liczby dziur w MS Office

21 kwietnia 2011, 11:51Niezależnie od siebie dwaj badacze, Will Dorman z Carnegie Mellon University oraz Dan Kaminsky, przeprowadzili testy porównujące liczbę dziur w pakietach MS Office oraz Open Office. Ich prace wykazały, że w ciągu ostatnich lat liczba luk w obu pakietach spadła, jednak w przypadku produktu Microsoftu spadek był tak olbrzymi, iż znajduje się w nim mniej dziur niż w Open Office.

CPTN Holding może kupić patenty Novella

21 kwietnia 2011, 11:16Niemiecki Bundeskartellamt (Federalne Biuro ds. Karteli) wydał zgodę na utworzenie konsorcjum CPTN Holding, który powstał po to, by kupić 882 patenty Novella. W skład konsorcjum wchodzą Microsoft, EMC, Apple i Oracle.

Google odpowiada na krytykę

8 kwietnia 2011, 10:32Google broni swojego wizerunku firmy wspierającej open source. W ubiegłym tygodniu pod adresem koncernu posypały się słowa krytyki po tym, gdy jego przedstawiciele stwierdzili, iż producenci telefonów komórkowych, chcący wprowadzać zmiany do systemu Android, muszą uzyskać zgodę Andy'ego Rubina, odpowiedzialnego za systemy mobilne.

Google chce kupić 6000 patentów

5 kwietnia 2011, 10:20Google zaoferowało 900 milionów dolarów za 6000 patentów Nortela. Koncern chce przejąć własność intelektualną bankruta, by chronić środowisko open source.

Huzia na Androida!

25 marca 2011, 12:12Microsoft, pozywając do sądu firmę Barnes & Noble, nie ma raczej zamiaru zniszczyć Androida. Koncern chce zarobić pieniądze na licencjach sprzedawanych odnoszącemu sukces konkurentowi.

Łatwiejsze testowanie systemów kwantowych

8 marca 2011, 19:10Międzynarodowemu zespołowi naukowców udało się usunąć kolejną przeszkodę stojącą na drodze do stworzenia komputerów kwantowych. Uczeni znakomicie uprościli testowanie kwantowych systemów.